騰訊電腦管家劉釗:如何手撕一個木馬

- 發佈時間:2016-05-06 13:11:23 來源:光明網 責任編輯:張潔欣

在進入騰訊之前,劉釗和木馬病毒並沒有什麼“交情”。他印象中唯一一次和病毒親密接觸就是1998年,他的電腦突然無法開機。“現在回想起來應該是中了 CIH 病毒,因為那天正好是26號。”如今已經成為反病毒安全專家的他對雷鋒網回憶。(作者注:CIH 病毒是一種能夠破壞電腦系統硬體的惡性病毒,曾在1998年廣為流傳,作者為陳盈豪。)

2010年,研究生學習資訊地質學的劉釗加入了騰訊,負責電腦管家的界面開發。然而沒過多久他就發現,在電腦管家裏有著一種遠比設計界面更加有趣的工種,那就是為電腦管家提供“炮彈”——用各種姿勢絞殺木馬。

而一旦親手摸到病毒和木馬,這個漢子的天賦異稟便噴薄而出,從此義無反顧地踏上了反病毒木馬這條“不歸路”。

騰訊電腦管家 安全專家劉釗

木馬“收割機”

木馬和恐怖片裏的僵屍有著一個共同的特點,那就是:如果你選擇一對一的徒手搏擊,對方在數量級的優勢絕對會讓你死相悽慘。

每天全世界的駭客都會如細胞分裂般地製造出無數木馬。而“優秀”的木馬又會産生成百上千的變種。面對木馬的海洋,安全研究員需要一個“聯合收割機”。

劉釗參與研發的這臺“木馬收割機”名為哈勃分析系統,是騰訊電腦管家的後方“火力支援”。如同天文望遠鏡哈勃一樣,這個哈勃也擁有無數的鏡組,這些鏡組就是判定惡意程式的“規則”。每天,全世界的全量樣本都會經過系統自動篩查,那些已知的木馬和完全無害的程式通過無數條已知的規則篩查,會被瞬間分進“黑”“白”兩個名單。而少數系統無法判斷的灰色程式,就是劉釗們的任務。

他必須使用各種姿勢對其中典型程式的行為進行研究,直到明確了這些程式的真實身份——非黑即白。針對這些惡意程式添加新的識別規則之後,系統就完成了一次升級。

説到底,劉釗和同事們用來驅動哈勃的無數條“規則”才是對抗木馬的“終極大殺器”。

做軟體界面開發的時候,你是在和電腦交流,是嚴謹而精準的。

做一般産品的時候,你是在和用戶交流,就像是在和朋友聊天。

而對抗木馬的時候,你是在和木馬的作者——一個活生生的駭客打交道。我的對手在千方百計地逃過追蹤,而我是要千方百計地抓住他。這不是在聊天,而是在鬥爭。

這項工作在劉釗心中的魅力正在於此。

代碼背後的“黑影”

借助手上各種自動化工具,一個簡單的新型木馬只需要幾分鐘就可以被識別出來;然而對於“高手”的作品,也許要花上劉釗幾天時間。

在劉釗眼裏,這些病毒木馬背後的駭客們的水準可謂參差不齊,有些欺騙用戶的方法甚至很“質樸”。他舉了幾個例子:

我們知道圖標的樣子並不代表文件的尾碼名。有一些木馬選用了一個壓縮包的圖標,但實際上是一個可執行文件。這種方法自從有 Windows 那年就存在了,但是直到現在依然有木馬使用,也依然有用戶上當。

很多人清楚“.exe”“.com”文件是可執行文件,點擊的時候會慎重。但是他們不知道“.scr”也是可執行文件。如果木馬偽裝成這個 Windows 的屏保類文件,可以輕鬆騙過很多人。

還有很多木馬被駭客設置成隱藏文件,和一個“.bat”的批處理文件或快捷方式放在同一個壓縮包裏。很多小白並不知道,只要打開系統選項,就可以輕易看到藏身於此的木馬。一旦點擊了指向木馬的文件,就會瞬間中招。

在辦公室裏,經常傳來劉釗的惋惜。

在看到這類木馬的時候,我第一時間不會想到木馬的作者是什麼樣的人。反而是想到的是受害的用戶,因為沒有養成良好的安全習慣,才會上了這種簡單騙局的圈套。

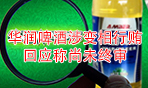

駭客襲擊烏克蘭電站的內藏宏病毒的 Excel 文件

然而,劉釗所代表的安全研究隊伍正在迅速壯大,他們的專業技術可以迅速賦能管家類軟體,用戶利用防護軟體可以輕易查殺這些“簡易木馬”。這種情況反而倒逼駭客不斷升級自己的“武器”。這兩年,駭客和安全研究員之間的“神魔鬥法”突然變得白熱化,開發木馬的駭客們已經把欺騙的對象從用戶轉移到安全研究員身上。

常見的宏病毒,是在Office文檔中加入一段 VB 代碼。然而現在很多駭客並不在常規的代碼位防止惡意代碼,而是放在表單的文字裏,這就可以逃避一些自動工具的查殺。然而,為了逃避安全研究員的手動查殺,他們還會把代碼文字的大小縮到最小號,當安全人員打開代碼查看的時候,什麼都看不到。

另外,有一些駭客還會為木馬的指令進行“加花”——採用CPU指令集裏面非常冷門的指令。本來用一句“滾犢子”就能説明白的指令偏偏被説成“翻滾吧牛寶寶”。對於電腦來説,這些“加花指令”和正常的指令沒有區別;但是對於螢幕前的安全研究員來説,滿眼都是憂桑。

很多木馬會被作者隱藏在正常的應用程式之中,他們僅僅改動程式中的幾行代碼,就能達到惡意的目的。而對於這種“帶病的”程式,其中惡意代碼只佔非常小的比例。當那些“不説人話”的指令夾雜在數萬行正常程式的代碼中的時候,手動找到這些“李鬼”就只有理論上的可能性了。這個時候,最有效的辦法是把木馬放在沙箱中執行,在動態中觀察木馬究竟會做出哪些行為。

簡單説來,沙箱就是一個封閉的虛擬環境,惡意的程式會以為自己成功感染了用戶的系統,從而開始惡意行動。這樣就讓它們瞬間露出馬腳,現出原形。

然而,神魔鬥法還遠沒有停息。很多木馬“進化”出了一項功能,那就是檢測自己是否在沙箱之中,或者檢測自己是否被安全研究員用動態調試器所控制。

很多木馬在沙箱中會擺出一副人畜無害的姿態,或者一旦遇到調試器就自動崩潰。這個時候我們就需要審查木馬的代碼,檢查其中的“反制”代碼,然後選擇性地跳過這些代碼,再讓木馬跑一次。

劉釗所做的一切,都是為了最終抓住木馬“現形”的證據。而一旦掌握了它的行為,就可以滿心仇恨地用正確的方法“手撕”木馬了。一般的木馬會被提交到殺毒引擎中進行查殺,而對於“特立獨行”的木馬,則需要開發專殺工具。

哈勃分析系統上線的木馬專殺工具

然而事實是殘酷的。從安全研究員開發查殺規則到用戶可以使用查殺工具,一定存在一個哪怕十分微小的時間差。

事後的補救永遠是下策。

如果木馬足夠“野蠻”,很可能在你查殺的時候,它已經成功把你的資金轉走,或者成功地破壞了你的文件。面對這些情況,我們也無能為力。所以最好的辦法是防患于未然。當人們都能提高警惕,不運作非官方的程式,不點擊可疑郵件或連結的時候,木馬才會無計可施。

“兇殘”的對手

身為安全專家,劉釗並不能戰勝所有的對手。這是一個事實。

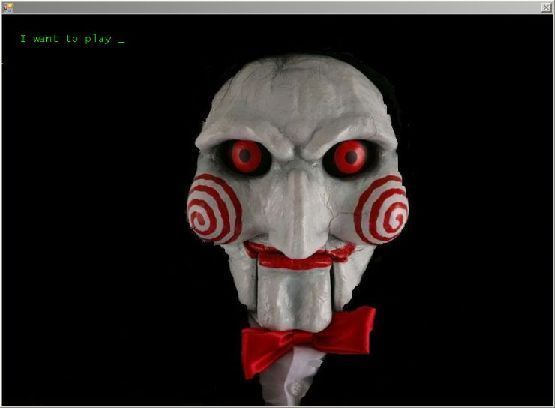

敲詐木馬就是劉釗面對的“兇殘對手”。這類源自於國外的木馬一旦成功感染,就會鎖住用戶的設備或文件。然後會在設備上顯示敲詐資訊。用戶在支付了“贖金”之後就會從駭客手裏得到解鎖密碼。

敲詐木馬Jigsaw發作的界面

2015年流行的 Android 手機鎖屏敲詐木馬會採用誘騙的手段獲得用戶的授權,然後在螢幕的頂端覆蓋一層蒙版,使得用戶所有的點擊行為全部失效。

然而,這類敲詐木馬並沒能擊敗他。經過研究,他和團隊發現,只要連接電腦,就可以通過調試模式對手機發送指令,關掉頂層的蒙版,進而殺掉這個木馬。如果手機沒有設置調試模式,也可以重啟進入安全模式,抑制所有第三方程式的請求,從而幹掉木馬。為此,哈勃系統還專門推出了查殺這類木馬的專殺工具。

Android 手機敲詐木馬

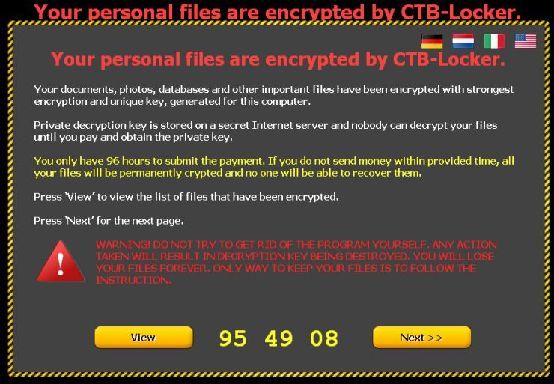

真正可怕的對手,是“電腦密鎖”類的敲詐木馬。這是于2015年初開始流行的敲詐木馬。它的可怕之處並不在於木馬本身的技術,而在於其中一些採用了 RSA 加密演算法對用戶的文件進行加密。不要小看這個 RSA 演算法,大多數銀行都在採用這種加密演算法保護用戶的數據安全。

一個足夠長度的 RSA 密鑰,如果採取暴力破解的方法,需要最好的電腦集群連續工作上千年。截至目前,世界上所有的駭客都沒有發現這個加密演算法的弱點。換句話説,如果這種加密演算法存在漏洞,那麼我們所有人的銀行賬戶都會暴露在危險之中。

敲詐木馬 CTB-Locker 的索要贖金界面

對於這類木馬,唯一的解決方案就是在它發作之前清除掉。如果不幸被襲擊,受害者除了乖乖按照駭客的指示通過地下暗網繳納比特幣贖金,似乎沒有更好的選擇。不過,劉釗告訴雷鋒網(搜索“雷鋒網”公眾號關注),在這波席捲全球的密鎖類木馬大潮中,中國大陸成為了唯一未被“玷污”的凈土。

目前還沒有檢測到大規模傳播的PC密鎖類敲詐木馬,一個重要的原因就是中國的用戶沒有辦法連接到暗網,所以就算想支付贖金都沒有辦法。。。

面對這麼“惡劣”的土壤,木馬作者似乎沒有任何動力把敲詐木馬翻譯成簡體中文。這對劉釗來説也許是個尷尬的好消息。

“宅男”或“鐵漢”

很多人會覺得劉釗有一張標準的宅男臉。但在代碼世界裏,他卻是一個站在在我們身前和木馬病毒死磕的“鐵漢”。

我們每日坐在鋼筋樓宇中,覺得安全無虞;殊不知網路世界仍處蠻荒。這些信奉叢林法則的駭客一手炮製的木馬,想要掠奪的是我們每一個人的金錢財産、珍貴資料,以及對網際網路世界的信任。如果你了解了劉釗和木馬之間的戰爭。相信你也會得出這樣的結論:

這場戰爭並不是兒戲,容不得半點疏忽。

也許下一次騰訊電腦管家又彈出木馬警告的時候,你會想到,在這場無休止的戰爭中,劉釗和他的同事們又打了一次勝仗。