八成家用攝像頭存泄密風險 家庭生活或被網上直播

- 發佈時間:2016-05-15 11:04:57 來源:新京報 責任編輯:張少雷

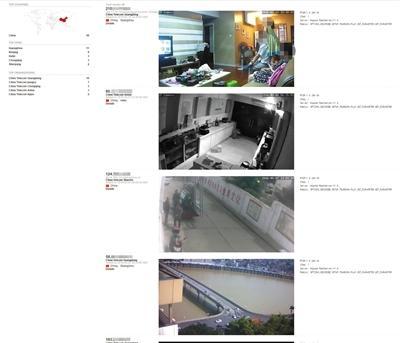

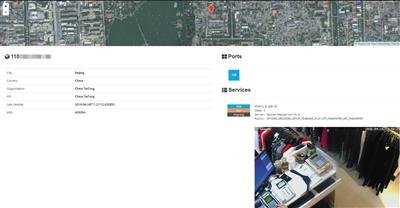

“Shodan”網站顯示,中國多個城市攝像頭內容被洩露(圖),該網站還能看到北京景山後街附近一商鋪的店內情況,攝像頭地址、IP資訊等多個隱私內容一覽無余。網站截圖

“Shodan”網站顯示,中國多個城市攝像頭內容被洩露,該網站還能看到北京景山後街附近一商鋪的店內情況,攝像頭地址、IP資訊等多個隱私內容一覽無余(圖)。網站截圖

隨著人們安全防護意識的提高,近年來,智慧攝像頭已成為越來越多家庭的“標配”。連上Wi-Fi,即便出門在外也可時時監控家中的情況。

據了解,智慧家庭攝像頭是從傳統的工業安防監控攝像頭演變而來,它具有很多好玩的新穎功能,適合普通家庭用戶使用。

與此同時,因設計生産和推廣的相關企業繁雜,品牌眾多,缺少統一的安全標準,一些産品缺乏完善的安全相關設計,因此很容易被駭客控制。

近日,360攻防實驗室發佈全國首份《國內智慧家庭攝像頭安全狀況評估報告》顯示,目前在國內上市銷售的智慧攝像頭品牌就多達107個。

360攻防實驗室安全工程師在對國內市場上銷售的近百個品牌的家庭智慧攝像頭進行安全評估測試發現,近八成産品存在用戶資訊洩露、數據傳輸未加密、APP未安全加固、代碼邏輯存在缺陷、硬體存在調試介面、可橫向控制等安全缺陷。這些安全缺陷的存在讓接入網路的智慧攝像頭可以輕易被不法分子控制,隨時圖像和語音資訊,對安裝攝像頭的家庭或公司進行監控甚至網上直播。

也就是説,您安裝的家庭“小衛士”,很有可能成為竊取您隱私的“直播機”。

- 案例

國內多個城市攝像頭拍攝畫面洩露

近日,一組攝像頭拍攝“真人秀”的照片在網站流行,這些照片拍攝場景包括道路、辦公室、家庭客廳甚至還有臥室場景。

一名電腦愛好者透露,這些照片來自名為“Shodan”的網站,由於網路攝像頭RTSP(實時流傳輸協議)存在安全漏洞,這家網站收錄了成千上萬網路攝像頭拍攝的照片。

5月13日下午,記者在360攻防實驗室專家的幫助下訪問了該網站。

進入相關頁面後看到,在頂部的地圖區域,攝像頭所在地詳細位置被用紅點標出,頁面右下方是攝像頭監控區域的畫面。畫面雖為固定,但可能會不定期收錄、更新。頁面左側區域,標注著攝像頭所在的國家、城市、網際網路服務提供商、主機名稱等資訊。

記者瀏覽網站看到,此網站收錄了中國大陸地區的攝像頭拍攝畫面共有49個,涉及廣州、北京、合肥、南京、重慶等城市。

在一張北京的攝像頭拍攝圖片上,記者看到,畫面是一家服裝店的收銀臺,電腦、電話、賬本POS機等物品清晰可見,途中,一女子正在盤點錢款,圖片的IP地址顯示,該攝像頭的位置在北海東側、景山後街附近。

在另一張來自廣州的家庭客廳監控照片中,一家三口都在客廳沙發上,丈夫正在看電視,女兒在其背後玩耍,妻子身穿短裙正坐在丈夫身邊玩手機。定位資訊顯示,圖片拍攝地點位於天成路和一德路之間的某小區。

有網友提出,收銀臺、臥室這些涉及個人和店舖隱私的區域在未徵得用戶同意、甚至毫不知情的情況下被公開,“實在太可怕了!”

- 探訪

網售産品未提示用戶如何安全防範

記者在各大網路購物平臺搜索發現,目前市面上出售的家用攝像頭品種繁多,售價在數十元到上千元不等,産品中不乏網際網路領域的大品牌,一些商家還在商品頁面上強調産品的材質、性能、信號強度、清晰度等方面的優勢,但關於産品是否存在安全漏洞方面,記者在搜索中未見有商家提及。

在一家銷售量較高的網路店舖,記者向商家詢問産品是否存在安全漏洞易被竊取時,多家商戶告訴記者,自家産品高性能,不涉及會被洩露和竊取的情況

一戶商家稱,産品出廠時會設置ID和密碼,只要設置了密碼,駭客或他人就無法入侵。

足不出戶可遠端監控多個攝像頭畫面

使用大品牌的智慧攝像頭,是否就可完全放心?5月13日,360攻防實驗室專家劉健皓以幾個市面上常見的攝像頭為例,演示了通過軟體的漏洞獲取與手機綁定的家用攝像頭實時畫面的過程。

首先,劉健皓用手機下載了一個攝像頭産品的APP,註冊登錄後顯示綁定的攝像頭列表是空的。

隨後,劉健皓在電腦上運作其編寫的代碼,不到一分鐘,手機登錄APP的頁面上顯示出多個攝像頭正在監控的畫面。隨著代碼運作,呈現在手機上的攝像頭越來越多,用戶註冊時使用的電話號碼也逐一呈現出來。

劉健皓在手機上點開其中一個監控攝像頭,一收銀員與顧客交易的畫面開始直播。

演示結束後,工作人員將軟體及相關資訊全部解綁並刪除。專家稱已通過郵件等形式向部分攝像頭設計廠商提交了缺陷和漏洞詳情。

專家表示,如果需要的話,通過技術門檻不高的編程操作,任何人都能查看他人的家用攝像頭內容,除了監控動態,別有用心的人還可以通過操作竊取用戶的電話號碼等個人資訊,監控畫面還可通過APP操作進行錄製、拍攝等進行保存。

- 建議

應建立攝像頭安全資訊標準

專家介紹,這些存在漏洞的攝像頭IP地址,是技術人員對網際網路上所有的IP地址掃描後分析得到的。在掃描安全漏洞時發現,攝像頭不但能夠看到家裏的情況,甚至還能聽得到聲音。

而這些被掃描出的攝像頭IP中,有的因為沒有密碼,因此能夠被搜索到,針對這一點,專家指出,很多小廠家在生産攝像頭時,未設置密碼;有的攝像頭被設置了默認密碼或較為簡單的密碼,一旦用戶沒有修改,攝像頭所拍攝的畫面也有可能被看到。

專家建議,在購買産品時,看看網上能不能搜索到相關品牌設備的漏洞一類的問題。使用時,可設置一個有一定強度的密碼,注意對密碼進行保護。還要經常登錄攝像頭進行查看,如發現角度不對等情況,就需要自己的賬號安全了。另外,要及時關注攝像頭軟體的提醒。如果綁定的手機上發現了請求驗證碼的短信,就應該立刻修改密碼。

同時,市民還應注意網路安全的資訊,關注智慧攝像頭安全方面的消息。如果設備出現漏洞就需要等待廠家更新。要保證所使用的智慧家庭攝像頭是最新版本的。

此外,專家提出,目前國內沒有針對家用智慧攝像頭的安全資訊標準,呼籲相關標準儘快建立,以最大程度保障用戶安全。

- 律師説法

竊取並公開攝像頭內容違法

北京盈科律師事務所律師葛磊提出,行為人用技術手段瀏覽和截屏他人的家用攝像頭中的內容、視頻和照片等行為,實際上已構成侵犯他人隱私權。若未對外公開,則不構成犯罪,依據《治安管理處罰法》相關規定處罰。被侵權人可依據《侵權責任法》的規定向法院提起民事訴訟,要求行為人停止侵害、排除妨礙和賠償損失。

若行為人在侵入他人電腦、瀏覽他人攝像頭中的內容外,還有其他行為,則有可能構成犯罪。葛磊説,如行為人盜取他人商業秘密,給他人造成重大損失的,則可構成侵犯商業秘密罪,若造成損失數額在50萬元以上的,應當判處三年以下有期徒刑或者拘役,並處或單處罰金。

行為人若通過偷窺方式獲得他人隱私照片,並利用網際網路或者轉移通訊終端進行製作、複製、出版、販賣、傳播,達到一定數量(以牟利為目的,製作、複製、出版、販賣、傳播淫穢圖片二百件以上的;不以牟利為目的,製作、複製、出版、販賣、傳播淫穢圖片四百件以上的),則構成《刑法》第363條規定的製作、複製、出版、販賣、傳播淫穢物品牟利罪,處三年以下有期徒刑、拘役或者管制,並處罰金。

此外,葛磊提出,廠商生産或銷售的産品存在安全漏洞,侵權人利用該漏洞造成他人損害後果的發生時,根據《侵權責任法》相關規定,生産者或銷售者應與侵權人共同擔責。